再見,複雜的 VPN 設定:Tailscale 徹底改變遠端存取的 5 個震撼真相

在數位游牧與混合辦公成為常態的今日,遠端存取家中 NAS 或辦公室開發環境已是剛需。然而,傳統 VPN 是許多人的噩夢:沒有公網 IP 的困境、社區大樓網路的多層 NAT 限制,或是路由器上那令人頭痛的連接埠轉送(Port Forwarding)設定。

身為一名資深雲端架構師,我見過無數工程師在防火牆規則中掙扎。直到 Tailscale 的出現,徹底將原本艱澀的網路協議轉化為「零設定」的優雅體驗。它不只是個工具,更是一種對現代網路架構的降維打擊。以下是關於 Tailscale 徹底改變遠端連線遊戲規則的五個真相。

--------------------------------------------------------------------------------

真相一:即便沒有公網 IP,也能實現完美的點對點連線

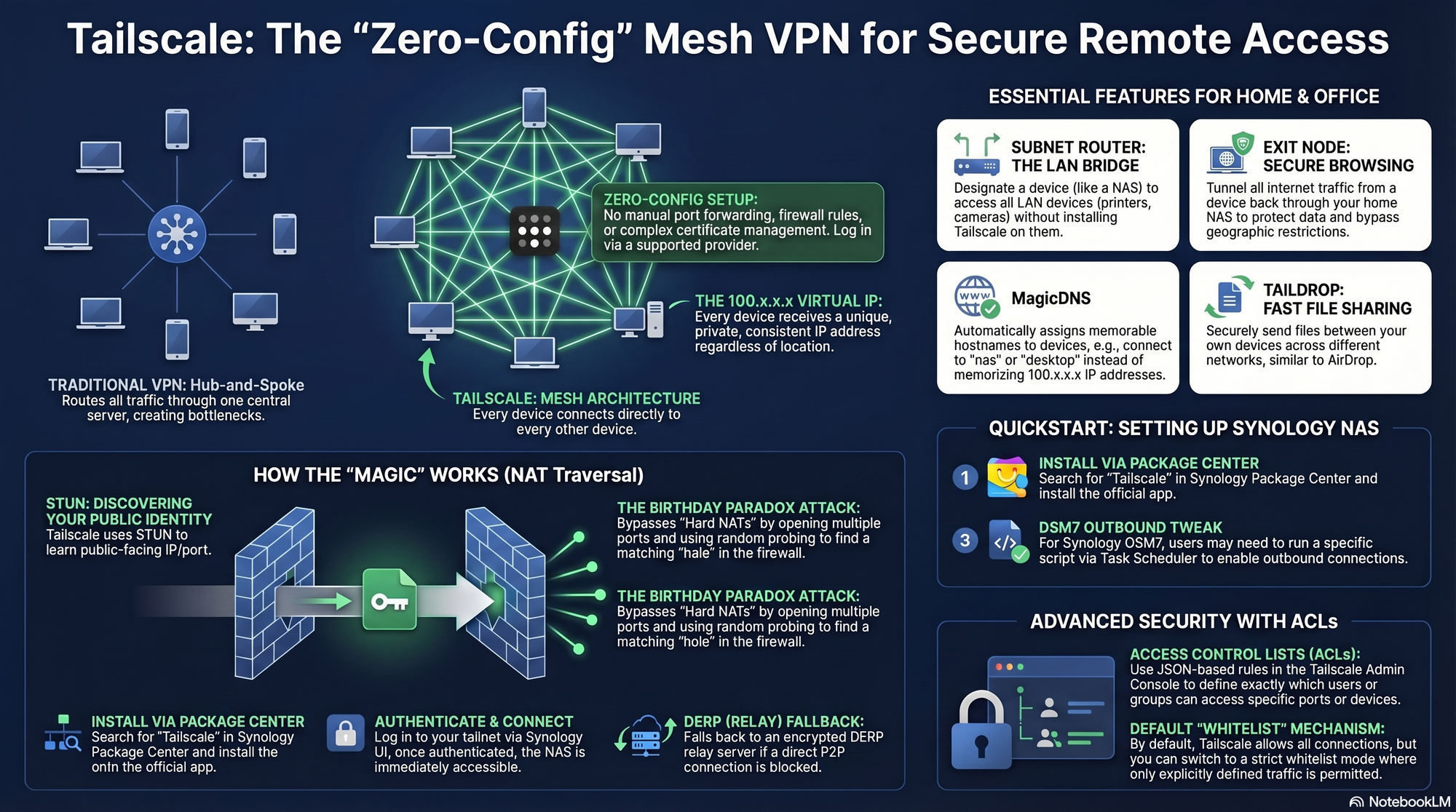

在過去,若你身處 5G 網路或社區寬頻後方,想要建立連線幾乎必須仰賴昂貴的固定 IP 或複雜的內網穿透服務。Tailscale 的核心魔力在於其強大的 NAT 穿透 (NAT Traversal) 技術。

為了讓設備互相發現,Tailscale 使用了 STUN 協議——你可以把它想像成一面放在公網上的「鏡子」,讓位於內網的設備看清自己在公網上的 IP 與埠號。而當兩台設備嘗試握手時,若遇到最嚴苛的「企業級 Hard NAT(對稱式 NAT)」,Tailscale 會祭出其技術殺手鐧:生日悖論 (Birthday Paradox) 碰撞法。

架構師筆記:生日悖論的妙用 當一端為 Hard NAT 時,連線埠號是隨機且不可預測的。Tailscale 會讓 Hard NAT 端同時對外開啟 256 個連接埠,並讓另一端進行隨機探測。根據機率論,只需約 2 秒鐘並嘗試 256 次,雙方就能有 64% 的機率成功「碰撞」出連線隧道;若嘗試次數達到 1024 次,成功率將飆升至 98% 以上。

- Key Takeaway: 透過這種去中心化架構,你不再需要 Port Forwarding。即使雙方都躲在層層防火牆後,也能直接建立點對點加密隧道。

--------------------------------------------------------------------------------

真相二:Mesh VPN 讓距離不再是速度的瓶頸

傳統 VPN 採用「中心輻射型 (Hub-and-Spoke)」架構,所有流量都必須繞回中心伺服器。我曾處理過一個案例:兩台設備明明都在台北且距離不到一公尺,但因為 VPN 伺服器設在北京,導致每個位元的傳輸都要去北京繞一圈,延遲高得令人崩潰。

Tailscale 的 Mesh(網格式)架構徹底解決了這個問題:

- 直連優先: 設備間(Peer-to-Peer)直接傳輸。只有在極端環境(如防火牆阻斷 UDP)下,才會降級使用 DERP 中繼伺服器。

- 硬體極限速度: 由於基於 WireGuard 改良,Tailscale 在 Linux 環境下已實測可達 10Gbps 的驚人吞吐量。

架構師筆記: 傳統 VPN 的速度受限於中心伺服器的頻寬,而 Tailscale 的速度僅受限於你的硬體效能。這種「流量不回傳」的特性,才是真正的低延遲解決方案。

--------------------------------------------------------------------------------

真相三:子網路路由 —— 整個家庭網路的「 Layer 3 閘道器」

這是我最推崇的功能。你家裡一定有些設備(如舊款印表機、IP Cam 或智慧家電)無法安裝任何軟體。這時,「子網路路由 (Subnet Router)」就能讓你的 NAS 或小主機化身為家庭網路的 Layer 3 隱形跳板。

只要在一台 Linux 設備上啟用子網路路由,它就能將整個家用區網(如 192.168.1.0/24)廣播到你的 Tailnet 網路中。這意味著你在外網只需輸入家中的私有 IP,就能存取家裡所有設備。

關鍵設定步驟:

- 啟用核心轉發: 在 Linux 上開啟

IP Forwarding。 - 宣告路徑: 執行

tailscale up --advertise-routes=192.168.1.0/24。 - 後台批准: 在 Tailscale 管理後台點擊「Enable」批准路由。

- Key Takeaway: 對於 Synology DSM 7 的使用者,由於系統安全限制,必須透過特定腳本啟用 TUN 設備,否則子網路路由與出口節點將無法正常運作。

--------------------------------------------------------------------------------

真相四:Exit Node —— 隨身攜帶的安全盾牌與跨區神器

當你在咖啡廳使用公共 WiFi 時,資訊安全始終是隱憂。Exit Node(出口節點) 功能可以將你行動裝置的所有流量導回家中,再從家中連上網際網路。

- 安全防護: 在公共環境下提供端到端加密,避免流量被側錄。

- 跨區存取: 即使人在國外,也能實現「翻牆回台灣」的效果,輕鬆觀看有地理限制的影音串流(如 Netflix 台灣區域)。

架構師筆記:頻寬的物理限制 使用此功能時,你的下載速度會完全受限於家中的「上傳頻寬」。例如,你家裡的對外頻寬是 300M 下載 / 100M 上傳,那麼當你人在外面使用 Exit Node 時,你的最高下載速度將會被限制在 100M 左右。

--------------------------------------------------------------------------------

真相五:ACLs 權限管理 —— 極致便利下的「零信任」護城河

對於資深架構師而言,連線的「便利」不能以「安全」為代價。Tailscale 內建的 ACL(存取控制清單) 採用了 宣告式 (Declarative) 的 JSON 格式管理,這讓它從好用工具一躍成為「企業級方案」。

Tailscale 預設採用 「白名單機制」:

- 標籤化管理 (Tags): 你可以定義

tag:proxy或tag:server,以「角色」而非個別 IP 來控管權限,方便大規模部署與擴展。 - 精確隔離: 例如,你可以設定規則限制 Proxy 伺服器只能存取特定伺服器的 Port 80,或防止實驗室的虛擬機存取你的個人筆電,避免病毒在網格中傳播。

- Key Takeaway: ACL 提供版本化管理與測試(Tests)功能,這正是從「護城河模型」轉向「零信任網路 (Zero Trust Networking)」的最佳實踐。

--------------------------------------------------------------------------------

針對 Synology NAS 使用者的技術錦囊

如果你是群暉用戶,Tailscale 是必裝套件,但要發揮其 100% 的實力,有兩個腳本必須在「任務排程表 (Task Scheduler)」中設定:

- 自動更新腳本: 套件中心(Package Center)的版本更新較慢,建議設定每日執行的用戶自定義腳本,保持客戶端在最新版本。

- TUN 啟動腳本 (DSM 7 必備): 由於 DSM 7 的安全沙盒限制,NAS 預設不允許第三方套件建立 TUN 設備。若要將 NAS 作為 Subnet Router 或 Exit Node,必須設定一個「開機觸發」腳本來啟用 TUN 權限,否則外網設備將無法存取 NAS 內部的其他應用程式。

--------------------------------------------------------------------------------

結論

Tailscale 在「極致簡單」與「架構強大」之間取得了完美的平衡。它將深奧的 NAT 穿透、WireGuard 加密與 Mesh 拓撲封裝成一個即便非技術人員也能秒速上手的產品,並引領我們邁向「零信任」的連線新時代。

當網路連線變得如此無形且透明時,你的數位工作流程將會發生什麼樣的質變?是讓你更無後顧之憂地在全球咖啡廳辦公,還是讓你家中的 NAS 真正成為無所不在的私人雲端?

下一個被你納入這個私人網路的裝置,會是什麼呢?